Qu’est-ce que l’authentification SAML ?

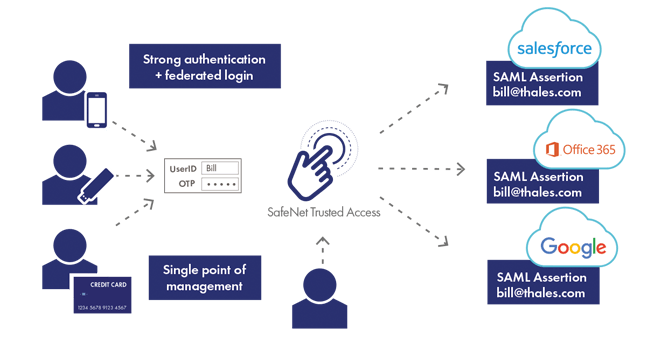

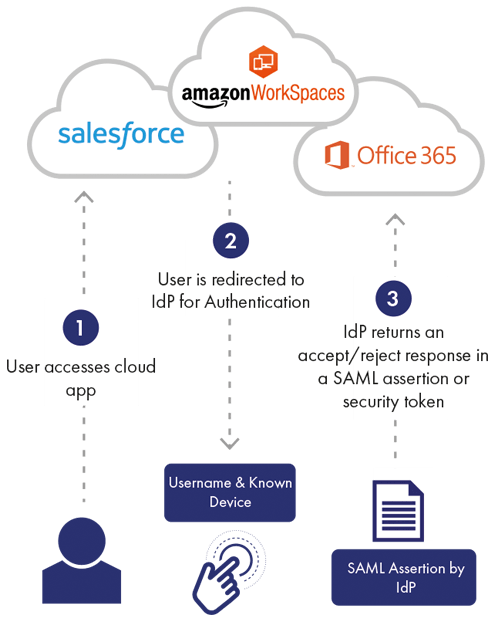

L’authentification SAML est une méthode de vérification d’identité qui tire parti d’un fournisseur d’identités pour authentifier les utilisateurs de manière centralisée sur une vaste gamme de sites Web non affiliés. En transmettant le processus d’authentification à un seul fournisseur d’identités approuvé, les organisations bénéficient de nombreux avantages en matière de sécurité, d’administration et d’économies, et, plus important encore, soulagent les utilisateurs qui n'ont plus besoin de conserver des dizaines de noms d’utilisateur et de mots de passe différents.

Créé par le consortium à but non lucratif OASIS, SAML (Security Assertion Markup Language) est un standard ou un protocole XML open source pour l’échange d’informations d’authentification et d’autorisation entre un fournisseur d’identités, tel que SafeNet Trusted Access, et une partie de confiance ou un prestataire de services, c’est à dire une application Cloud ou Web comme Office 365, Salesforce, AWS, Zendesk, DropBox, etc.

L’authentification basée sur les tokens, les services de token de sécurité, l’authentification fédérée et la fédération des identités sont les termes qui décrivent les capacités offertes par un fournisseur d’identités SAML.

Chaque application Cloud et Web fonctionne avec un ensemble d’attributs SAML différent, pouvant inclure au moins un champ varié tel que l’ID utilisateur, l’adresse e-mail, l’appartenance à un groupe, l’adresse postale, l’alias, et bien plus encore. Par conséquent, afin d’intégrer un fournisseur d’identités SAML central avec succès avec une application Cloud ou Web, le fournisseur d’identités doit être en mesure de fournir ces détails à l’assertion SAML.

Chaque application Cloud et Web fonctionne avec un ensemble d’attributs SAML différent, pouvant inclure au moins un champ varié tel que l’ID utilisateur, l’adresse e-mail, l’appartenance à un groupe, l’adresse postale, l’alias, et bien plus encore. Par conséquent, afin d’intégrer un fournisseur d’identités SAML central avec succès avec une application Cloud ou Web, le fournisseur d’identités doit être en mesure de fournir ces détails à l’assertion SAML.