Was ist eine Datensicherheitsplattform?

Eine Datensicherheitsplattform soll sensible Informationen vor unbefugtem Zugriff, Diebstahl und Angriffen schützen und die Geschäftskontinuität gewährleisten. Es sichert Daten in verschiedenen Formaten, einschließlich Datenbanken, Anwendungen und Cloud-Speicher, und erhöht so die allgemeine Datensicherheit.

Das ist die CipherTrust Data Security Platform

Die preisgekrönte CipherTrust Data Security Platform ist eine integrierte Reihe datenzentrierter Lösungen, die die Komplexität der Datensicherheit verringern, die Zeit bis zur Erfüllung von Compliance-Anforderungen verkürzen und Cloud-Migrationen sichern. Thales ist stolz darauf, im KuppingerCole Leadership Compass on Data Security Platforms als "Overall Leader" sowie in der Forrester Wave als "Strong Performer" ausgezeichnet und im Market Guide to Data Security Platforms von Gartner aufgeführt zu sein.

Die CipherTrust-Plattform vereint die Erkennung, Klassifizierung und den Schutz von Daten sowie die zentrale Verwaltung von Schlüsseln und Secrets in einer einzigen Plattform. Dadurch müssen für den Sicherheitsbetrieb und allgegenwärtige Compliance-Kontrollen weniger Ressourcen bereitgestellt werden und die Risiken für Ihr gesamtes Unternehmen reduzieren sich deutlich.

CipherTrust Data Security Platform

Erkennen

Verschaffen Sie sich einen vollständigen Überblick über das Risiko der Gefährdung durch sensible Daten in Ihrem gesamten Unternehmen

Analyze

Continuously track data access patterns, user activity, and policy enforcement to detect anomalies, ensure compliance, and strengthen security posture in real-time.

Schützen

Einsatz geeigneter Datenschutzmechanismen und Schutz sensibler Daten zur Risikominimierung und Einhaltung von Vorschriften

steuerung

Zentrale Verwaltung von kryptografischen Schlüsseln und Konfiguration von Sicherheitsrichtlinien, um die Kontrolle über sensible Daten vor Ort und in der Cloud zu behalten

Flexible Deployment Options — On-Premises or Cloud

Deploy the Thales CipherTrust Data Security Platform the way that best fits your security, compliance and demand, and operational needs.

On-Premises Deployment

Maximum control and flexibility

- Customer-managed

- Data residency control

- Compliance-driven

Cloud Deployment (CDSP as a Service)

Fast, scalable, fully managed security

- No infrastructure to deploy

- Rapid time to value

- Scales with demand

Consistent protection across both on-premises and cloud environments.

Der Thales CipherTrust Manager – kombiniert mit dem CipherTrust Cloud Key Management für Microsoft Double Key Encryption – gibt uns die Gewissheit, dass wir die sensibelsten Daten unserer Studierenden in Microsoft 365 verantwortungsvoll schützen und dabei die volle Kontrolle über sie behalten.

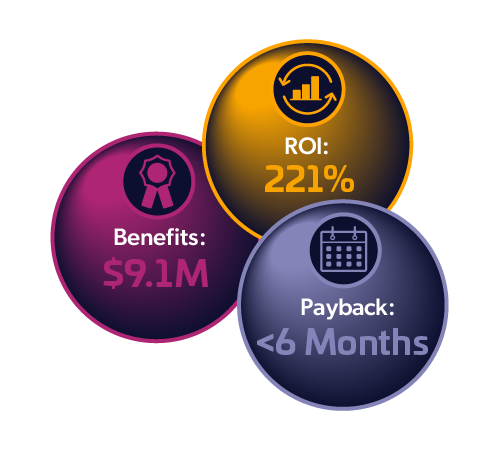

Gesamtwirtschaftliche Auswirkungen™ der CipherTrust Data Security Platform von Thales

Thales hat Forrester Consulting mit der Befragung von Kunden beauftragt, die die CipherTrust Data Security Platform implementiert haben, um die Vorteile und den Return on Investment zu bewerten.

Die Ergebnisse: Forrester schätzte einen 221% ROI über drei Jahre ab der Implementierung der CipherTrust Data Security Platform und eine Amortisation in weniger als 6 Monaten.

![]()

So kann Thales Ihr Unternehmen unterstützen

Bewältigen Sie die Herausforderungen von Datensicherheit mit CipherTrust

Die CipherTrust Data Security Platform von Thales zielt darauf ab, die Komplexität und das Risiko bei der Verwaltung sensibler Daten mit einer breiten Palette von Funktionen zu reduzieren. Datenerkennung, Klassifizierung, Datenschutz und zentralisierte Verwaltung von Schlüsseln und Geheimnissen sind in einer einzigen Plattform vereint.

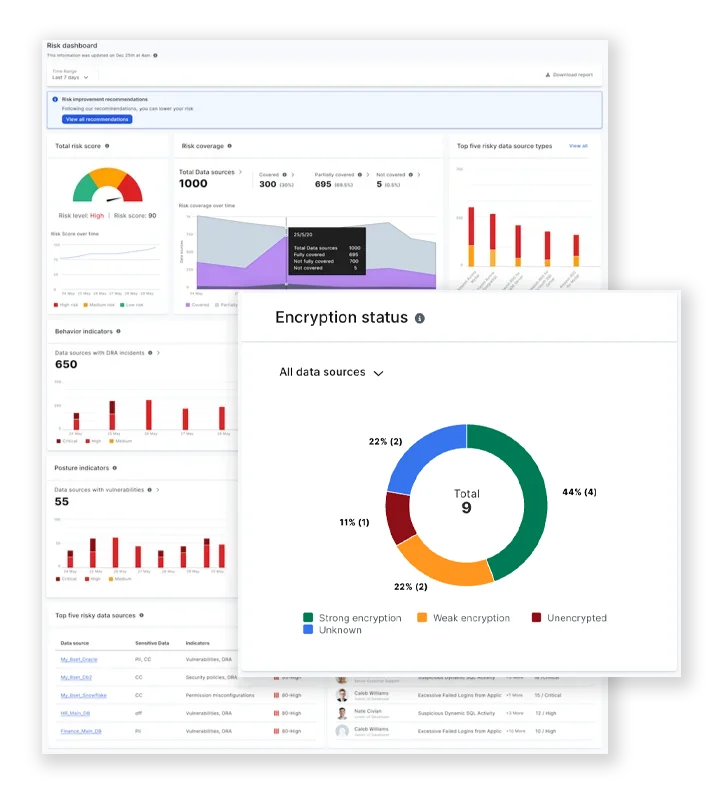

Management von Compliance und Risiko

- Data Risk Intelligence: Als Teil der Data Security Fabric bietet DRI einen Überblick darüber, wo sich Ihre Datenquellen mit sensiblen Daten befinden. Es identifiziert den Verschlüsselungsstatus jeder Datenquelle und gibt Empfehlungen, wie die Verschlüsselungsziele mit der CipherTrust Data Security Platform erreicht werden können.

- Erfüllung gesetzlicher Anforderungen: CipherTrust kann Unternehmen bei der Einhaltung von Datenschutzbestimmungen wie der DSGVO, HIPAA und PCI DSS unterstützen.

- Reduzierung des Risikos: Durch den Schutz sensibler Daten kann CipherTrust Unternehmen helfen, das Risiko von Datenschutzverletzungen und anderen Sicherheitsvorfällen zu verringern.

- Überwachung von Datei-Aktivitäten: Verschaffen Sie sich in Echtzeit einen Überblick über die Dateinutzung, den Verschlüsselungsstatus und den Zugriff auf sensible Daten und ermöglichen Sie so die proaktive Erkennung von Bedrohungen und den Schutz von Daten in Ihrem Unternehmen.

Empfohlenes Produkt

Data Security Fabric

Data Security Fabric (DSF) erweitert herkömmliche Sicherheitsmaßnahmen, indem es Datenschutz in den Mittelpunkt stellt, die Einhaltung von Richtlinien erleichtert und eine frühzeitige Erkennung von Bedrohungen ermöglicht, um schädliche Vorfälle zu verhindern.

70 %

der Unternehmen sind nicht in der Lage, mehr als 50 % ihrer Daten zu klassifizieren.

- Thales Bericht zur Datenbedrohung

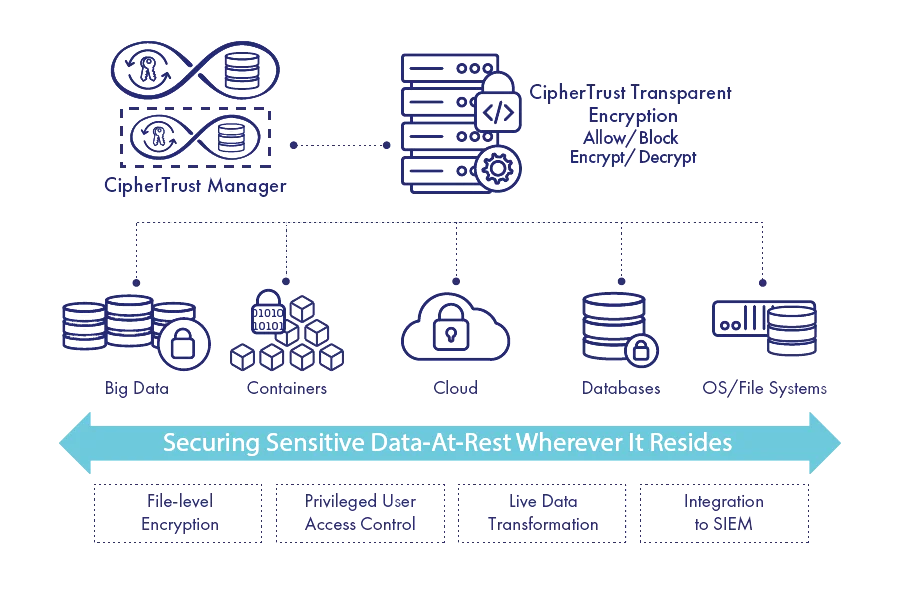

Robuste Schlüsselverwaltung, Verschlüsselung und Tokenisierung

- Schutz von Daten im Ruhezustand: CipherTrust bietet Verschlüsselungslösungen zum Schutz von Daten, während sie on-premises, in der Cloud oder in Backups gespeichert sind.

- Transparente Verschlüsselung: Die Plattform unterstützt eine transparente Verschlüsselung, was bedeutet, dass Daten verschlüsselt werden können, ohne dass Änderungen an Anwendungen oder Arbeitsabläufen erforderlich sind.

- Schlüsselverwaltung: CipherTrust bietet eine zentralisierte Schlüsselverwaltung, um zu gewährleisten, dass die kryptografischen Schlüssel sicher erzeugt, gespeichert und verwaltet werden.

- Ersetzen sensibler Daten durch Token: Bei der Tokenisierung werden sensible Daten durch nicht-sensible Token ersetzt, wodurch es für Unbefugte schwierig wird, auf die Daten zuzugreifen oder sie zu missbrauchen.

- Dynamische Datenmaskierung: CipherTrust unterstützt die dynamische Datenmaskierung, mit der sensible Daten in Echtzeit maskiert oder unkenntlich gemacht werden können. So wird unbefugter Zugriff verhindet, selbst wenn die Daten gerade verwendet werden.

Empfohlene Produkte

Kryptografische Schlüssel und Verwaltung

Optimieren Sie die Verwaltung von kryptografischen Schlüsseln mit CipherTrust Manager für einheitliche Sicherheitsrichtlinien auf verschiedenen Plattformen.

Transparente Verschlüsselung

Schützen Sie unstrukturierte Daten vor Privilegieneskalation und Zero-Day-Ransomware-Angriffen mit CipherTrust Transparent Encryption.

Schutz von Anwendungsdaten

Integrieren Sie hochgradige Datensicherheit nahtlos in Anwendungen und schützen Sie sensible Daten bei der Erstellung oder beim Empfang mit CipherTrust Application Data Protection, einer robusten Lösung.

Datenbankschutz

Sichern Sie sensible Daten in Datenbanken mit CipherTrust Database Protection, um die Einhaltung von Vorgaben zu gewährleisten und sie vor unbefugtem Zugriff zu schützen.

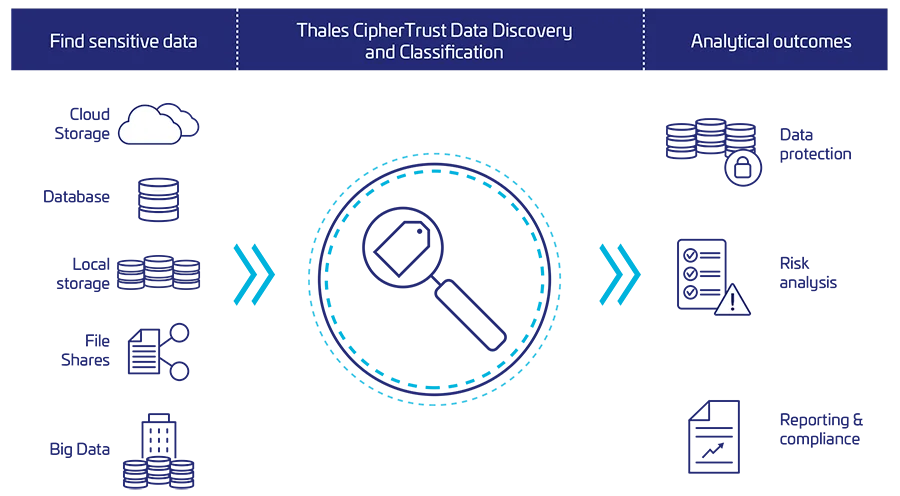

Aufdeckung und Klassifizierung Ihrer sensiblen Daten und Secrets

- Identifizierung sensibler Daten: CipherTrust kann Unternehmen dabei helfen, sensible Daten in ihrer gesamten Infrastruktur, einschließlich Dateien, Datenbanken und Big Data, zu erkennen und zu klassifizieren.

- Verständnis der Datenexposition: CipherTrust gibt Aufschluss darüber, wo sich sensible Daten befinden und wie auf sie zugegriffen wird. So können Unternehmen ihr Risiko einschätzen und Prioritäten für ihre Schutzmaßnahmen setzen.

- Erkennung von Secrets: CipherTrust scannt und erkennt automatisch Code, der sensible Informationen (API-Schlüssel, Token, Kennwörter usw.) enthält, die von Entwicklern fälschlicherweise eingefügt wurden.

Empfohlenes Produkt

Entdeckung und Klassifizierung von Daten

Verschaffen Sie sich mit CipherTrust Data Discovery and Classification einen Überblick darüber, wo sich Ihre sensiblen Daten befinden, um so eine effektive Migration zu planen.

70 %

der Unternehmen sind nicht in der Lage, mehr als 50 % ihrer Daten zu klassifizieren.

- Thales Bericht zur Datenbedrohung

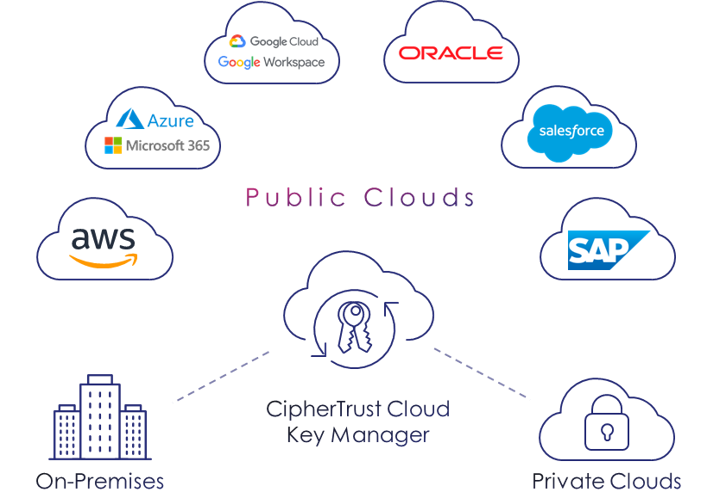

Übernehmen Sie die Kontrolle über Ihre sensiblen Daten in verschiedenen Clouds.

- Sicherung von Daten in der Cloud: CipherTrust bietet Lösungen für den Schutz von Daten in öffentlichen, privaten und hybriden Cloud-Umgebungen.

- Integration mit Cloud-Plattformen: Die Plattform lässt sich in beliebte Cloud-Plattformen wie AWS, Azure und GCP integrieren.

- Zentralisieren Sie das Multi-Cloud-Schlüsselmanagement für BYOK-, HYOK- und Cloud-native kryptografische Schlüssel über eine beliebige Kombination aus Clouds und on-premises mit einer einzigen Benutzeroberfläche.

Empfohlene Produkte

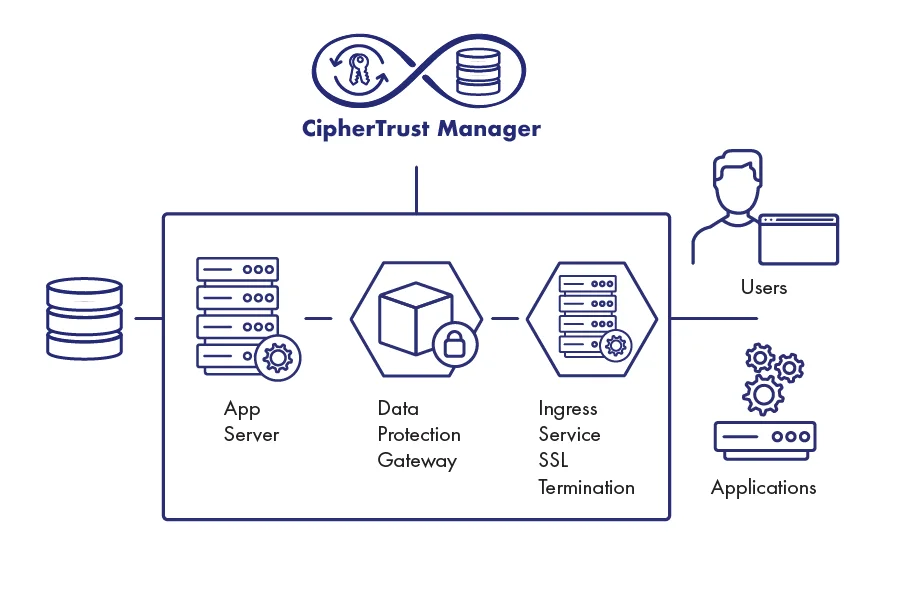

CipherTrust Manager

Behalten Sie mit CipherTrust Manager die exklusive Kontrolle über kryptografische Schlüssel, die in bevorzugten geografischen Regionen gespeichert sind.

CipherTrust Cloud Key Management

Verwalten Sie den Lebenszyklus von kryptografischen Schlüsseln mit Integrationen für BYOK-, HYOK- und native Cloud-Schlüssel über mehrere Plattformen hinweg.

Integrieren Sie Sicherheit in den Entwicklungsprozess und verbessern Sie die Effizienz von DevSecOps

- Integration von Sicherheit in den Entwicklungsprozess: CipherTrust kann in DevOps-Workflows integriert werden und so gewährleisten, dass Sicherheit von Beginn an in Anwendungen integriert ist.

- Schutz sensibler Daten in Entwicklungsumgebungen: Die Plattform bietet Lösungen für den Schutz sensibler Daten während der Entwicklung, der Testphase und der Bereitstellung.

- Verbessern Sie die Effizienz durch vollständige Trennung der DevSecOps-Aufgaben: schnelles Sichern, Bereitstellen und Ausführen von Cloud-nativen Workloads über Cloud-Service-Provider hinweg und Beschleunigung von Continuous-Integration- und Continuous-Delivery-Prozessen.

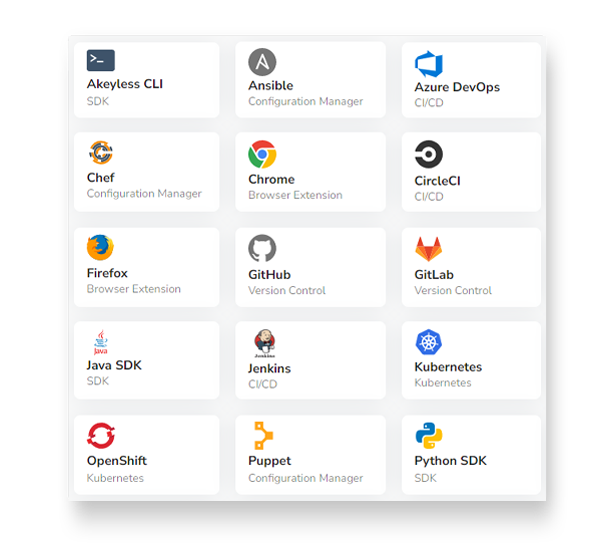

Empfohlenes Produkt

DevSecOps-Lösungen

DevSecOps hilft dabei, Sicherheitsrisiken zu reduzieren und durch entwicklerfreundliche Datenschutzlösungen das Vertrauen in den Schutz Ihrer Daten in Ihren Apps zu stärken.

Thales GitHub Repositories

Erhalten Sie Zugang zu Beispielcode, APIs und Open-Source-Lösungen.

Zugriff auf Secrets verwalten und automatisieren

- Secrets-Management: CipherTrust Secrets Management bietet eine Reihe von Funktionen, um Secrets sicher zu speichern, zu verwalten und in verschiedenen Entwicklungsumgebungen zu verteilen. So wird sichergestellt, dass sie vor unberechtigtem Zugriff und Missbrauch geschützt sind.

- Verbessern Sie die Effizienz von Entwicklern: Zentralisieren Sie die Verwaltung für alle Arten von Secrets mit einer skalierbaren SaaS (Software as a Service).

Empfohlene Produkte

CipherTrust Secrets Management

Die Secret-Management-Lösung für Unternehmen, unterstützt von Akeyless, schützt und automatisiert den Zugriff auf Secrets in DevOps-Tools und Cloud-Workloads.

Datenerkennung und -klassifizierung

Visualisieren Sie Ihre sensiblen Daten mit effizienter Datenerkennung, Klassifizierung und Risikoanalyse in allen Datenspeichern.

Erhöhen Sie Ihre Sicherheit

Erfahren Sie, wie wir Ihnen helfen können, Ihre Daten zu entdecken, zu schützen und zu kontrollieren

ANALYST RESEARCH

IDC Spotlight: Improving Business Outcomes with Unified Full-Spectrum Data Security

Discover how unified full-spectrum data security improves compliance, reduces risk, and drives business outcomes in this IDC Spotlight Analyst Report.

Entdecken Sie das CipherTrust-Portfolio

Empfohlene Ressourcen

Wesentliche Funktionen:

- Datenermittlung und -klassifizierung: identifiziert und klassifiziert automatisch sensible Daten im gesamten Unternehmen und hilft Ihnen zu verstehen, wo sich Ihre wertvollsten Informationen befinden, und deren Risiko einzuschätzen.

- Transparente Verschlüsselung: verschlüsselt Daten im Ruhezustand und bei der Übertragung und schützt sie so vor unbefugtem Zugriff und Datenschutzverletzungen. Die Plattform unterstützt verschiedene Verschlüsselungsmethoden und -standards.

- Datenbank-Verschlüsselung: sichert Datenbanken durch Verschlüsselung sensibler Daten auf Spalten- oder Zeilenebene und verhindert so unbefugten Zugriff und die Offenlegung von Daten.

- Tokenisierung: ersetzt sensible Daten durch bedeutungslose Token und schützt sie so vor unbefugter Nutzung und Offenlegung.

- Schlüsselverwaltung: ermöglicht die zentrale Verwaltung kryptografischer Schlüssel, um deren Sicherheit zu gewährleisten und unbefugten Zugriff zu verhindern.

- Zugriffskontrollen: setzt granulare Zugriffskontrollen durch, um den Zugriff auf sensible Daten auf der Grundlage von Benutzerrollen, Berechtigungen und Standort zu beschränken.

- Einhaltung von Vorgaben: unterstützt Unternehmen bei der Einhaltung gesetzlicher Vorgaben wie DSGVO, HIPAA und PCI DSS durch die Bereitstellung von Tools zur Datenerkennung, -klassifizierung und -sicherung.

- Cloud-Sicherheit: stellt Lösungen zur Sicherung von Daten in Cloud-Umgebungen bereit, einschließlich Cloud-nativer Verschlüsselung und Schlüsselverwaltung.

Vorteile:

- Mehr Datensicherheit: schützt sensible Daten vor unbefugtem Zugriff, Verstößen und Datenverlust.

- Mehr Compliance: hilft Unternehmen bei der Einhaltung gesetzlicher Vorgaben und der Vermeidung von Bußgeldern.

- Geringeres Risiko: mindert das Risiko von Datenschutzverletzungen und die damit verbundenen Kosten.

- Mehr Effizienz: optimiert die Datensicherheitsabläufe und entlastet IT-Teams.

- Zentralisierte Verwaltung: stellt eine einheitliche Plattform für die Verwaltung der Datensicherheit in verschiedenen Umgebungen bereit.

- Skalierbarkeit: ermöglicht einfache Skalierung bei wachsenden Datenmengen und erhöhter Komplexität.

Die CipherTrust-Plattform wird über eine zentrale Konsole verwaltet. Diese Verwaltungskonsole bietet Administratoren eine benutzerfreundliche Oberfläche:

- Konfiguration von Richtlinien: Definieren Sie Datenschutzrichtlinien, einschließlich Klassifizierungskriterien, Zugriffskontrollen, Verschlüsselungseinstellungen und DLP-Regeln.

- Überwachung der Aktivität: Verfolgen Sie die Leistung der Plattform, überwachen Sie den Datenzugriff und die Nutzungsmuster, und erkennen Sie potenzielle Sicherheitsbedrohungen.

- Verwalten von Schlüsseln: Erstellen, speichern und verwalten Sie kryptografische Schlüssel, die zur Ver- und Entschlüsselung verwendet werden.

- Erstellen von Berichten: Erstellen Sie benutzerdefinierte Berichte, um die Einhaltung von Vorgaben zu verfolgen, Trends zu erkennen und die Wirksamkeit von Datenschutzmaßnahmen zu bewerten.

- Integration mit anderen Systemen: Verbinden Sie CipherTrust mit anderen Sicherheitssystemen, wie z. B. Identitäts- und-Zugriffsmanagement-(IAM)-Lösungen, um einen umfassenden Ansatz für den Datenschutz zu bieten.

Die Daten der CipherTrust-Plattform werden in einem sicheren, verschlüsselten Repository gespeichert. Dieses Repository kann sich on-premises, in der Cloud oder in einer hybriden Umgebung befinden, je nach den spezifischen Anforderungen und dem Bereitstellungsmodell Ihres Unternehmens. Der genaue Speicherort des Datenspeichers hängt von den von Ihnen verwendeten Komponenten und Funktionen ab.

Die CipherTrust-Plattform wurde entwickelt, um Unternehmen bei der Einhaltung verschiedener Compliance-Vorschriften zu unterstützen, indem sie Tools und Funktionen für die Erkennung, Klassifizierung, den Schutz und die Überwachung von Daten bereitstellt. Zu den wichtigsten Compliance-Vorschriften, bei deren Einhaltung CipherTrust helfen kann, gehören:

- Datenschutz-Grundverordnung (DSGVO): CipherTrust bietet Funktionen für Datenerkennung, Klassifizierung und Zugriffskontrolle, die Unternehmen dabei helfen können, die Anforderungen der DSGVO an Vertraulichkeit und Datenschutz zu erfüllen.

- Health Insurance Portability and Accountability Act (HIPAA): CipherTrust kann Organisationen des Gesundheitswesens beim Schutz von Patientendaten unterstützen, indem es Tools für die Datenverschlüsselung, die Zugriffskontrolle und die Überwachung der Einhaltung von Vorgaben bereitstellt.

- Payment Card Industry Data Security Standard (PCI DSS): CipherTrust kann Unternehmen, die mit Kreditkartendaten umgehen, bei der Einhaltung der Anforderungen des PCI DSS unterstützen, indem es Funktionen für die Datenverschlüsselung, die Zugriffskontrolle und das Schwachstellenmanagement bereitstellt.

- Kalifornisches Verbraucherschutzgesetz (California Consumer Privacy Act, CCPA): CipherTrust kann Unternehmen, die in Kalifornien tätig sind, bei der Einhaltung der Anforderungen des CCPA unterstützen, indem es Tools für die Datenermittlung, Zugriffskontrolle und Datenlöschung bereitstellt.

Die Installation der CipherTrust-Plattform kann je nach spezifischen Komponenten, Einsatzszenarien und der vorhandenen Infrastruktur Ihres Unternehmens unterschiedlich komplex sein. Thales bietet detaillierte Installationsanleitungen und Support.

Zu den Faktoren, die die Komplexität der Installation beeinflussen können, gehören:

- Bereitstellungsmodell: Die Installation von CipherTrust in einer komplexen, hybriden Umgebung erfordert möglicherweise mehr technisches Know-how als eine einfache Bereitstellung on-premises.

- Integration mit bestehenden Systemen: Die Integration von CipherTrust in Ihre bestehende Infrastruktur, wie Datenbanken, Anwendungen und Netzwerkgeräte, kann den Installationsprozess komplexer gestalten.

- Anpassung: Die Anpassung der Plattform an die spezifischen Anforderungen Ihres Unternehmens kann zusätzliche Konfiguration und Tests erfordern.