Autorizzazione flessibile per Servizi digitali complessi

I sistemi di autorizzazione basati sui ruoli non sono in grado di affrontare le sfide di una gestione efficace e sicura degli accessi esterni e di terze parti. Questo evidenzia la necessità di un'architettura di autorizzazione esternalizzata, che consenta alle aziende di scollegare le applicazioni aziendali dalle politiche di autorizzazione e permetta loro di fornire autorizzazioni unificate e a grana fine agli utenti in tutto il loro panorama applicativo.

OneWelcome Identity Platform offre funzionalità di autorizzazione esternalizzata che consentono di implementare un controllo e un'applicazione degli accessi centralizzati, a grana fine e basati su criteri.

Autorizzazione standardizzata e sicurezza coerente

Centralizza la gestione delle autorizzazioni su un'unica piattaforma per garantire l'applicazione coerente dei criteri di sicurezza in tutti i componenti.

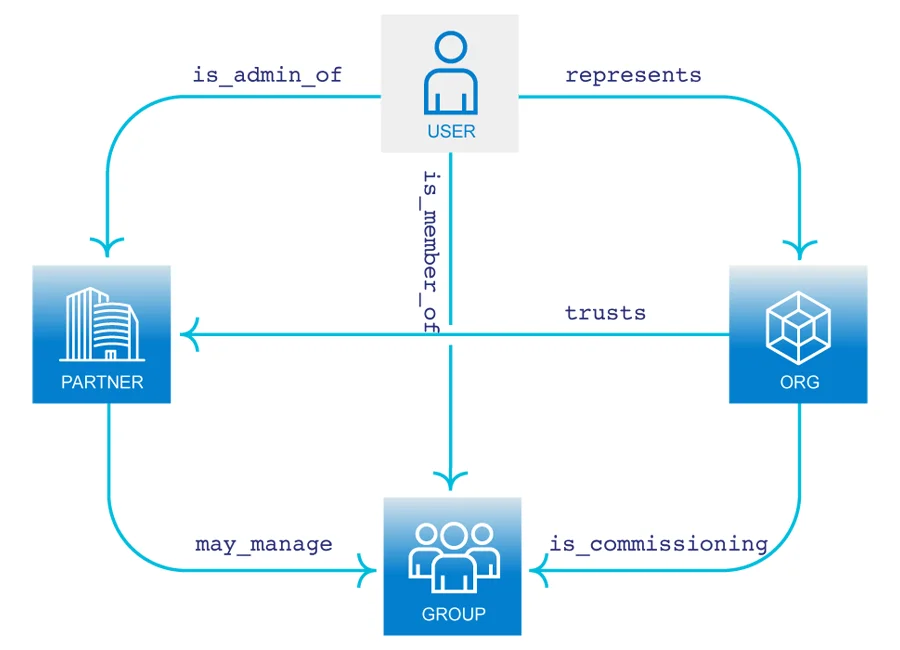

Controllo dell'accesso basato sulle relazioni

Valuta le relazioni tra gli utenti per determinare l'accesso

Gestione agile delle politiche

Separa la gestione dei criteri dal ciclo di vita dell'applicazione. Riduci le complessità e modifica facilmente le politiche e i requisiti di accesso in una configurazione senza codice / a basso codice.

Cos’è l’Autorizzazione esternalizzata?

L'Autorizzazione esternalizzata è un'applicazione che semplifica il processo di definizione delle risorse accessibili dagli utenti e le azione consentite. Separa la gestione e l'applicazione dei criteri dal ciclo di vita dell'applicazione e delega le decisioni sul controllo degli accessi a un punto decisionale esterno scollegato. La piattaforma OneWelcome Identity Platform offre funzionalità di autorizzazione esternalizzata che consentono di implementare un controllo degli accessi centralizzato a grana fine e basato su criteri che tengono conto delle relazioni e del contesto per la decisione di accesso.

Quale tipo di identità desideri proteggere?

Identità del cliente

Crea un accesso sicuro e senza inconvenienti per i clienti

Identità B2B e di terze parti

Semplifica l'accesso e la collaborazione in tutto l'ecosistema aziendale B2B

Modalità di funzionamento dell'Autorizzazione esternalizzata

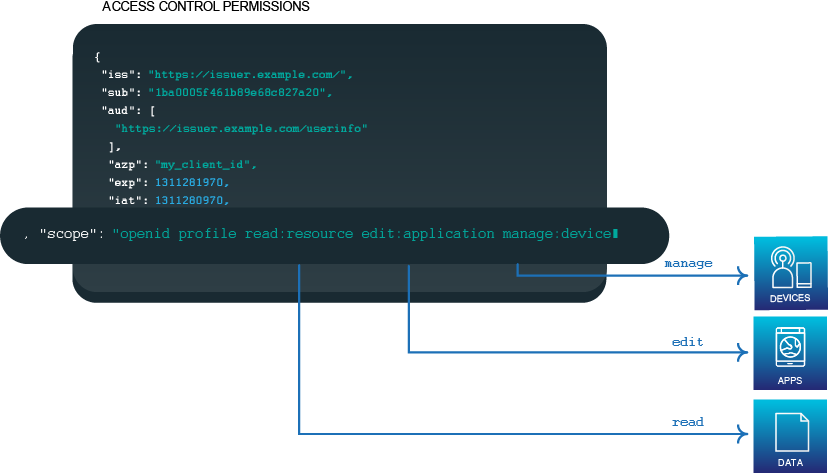

Con il controllo centralizzato degli accessi, è possibile concedere l'accesso alle risorse aziendali in tempo reale attraverso un punto decisionale gestito a livello centrale che sfrutta gli attributi degli utenti nell'archivio di identità e creare criteri di autorizzazione per determinare quando concedere agli utenti l'accesso ai prodotti dell'azienda.

I criteri possono essere grafici o definiti nel linguaggio di interrogazione nativo di Open Policy Agent, Rego. Il controllo dell'accesso basato sulle relazioni (ReBAC) può implementare l'accesso a grana fine alle risorse protette in base alle relazioni dell'utente con altre entità.

Integrazione con la piattaforma OneWelcome Identity Platform di Thales

La nostra applicazione per l'identità con Autorizzazione esternalizzata si integra perfettamente nelle infrastrutture di identità esistenti. Il nostro design personalizzabile e le nostre funzionalità "pronte all'uso" offrono le prestazioni e la flessibilità necessarie per implementare un'autorizzazione esternalizzata all'avanguardia.

Semplificazione dell'IAM

Scopri come possiamo favorire la sicurezza delle identità

Thales è stata nominata leader assoluto di mercato

Individua il prodotto o il servizio che meglio soddisfa le esigenze della tua azienda e scopri perché KuppingerCole ha nominato Thales leader di mercato, leader globale e leader dell'innovazione nella gestione degli accessi

Il rapporto tra fiducia ed esperienza dell'utente è alla base del successo delle interazioni on-line. L'imperativo è chiaro: le aziende devono mantenere un impegno costante sia per la sicurezza dei dati che per l'esperienza dell'utente, per costruire un futuro in cui la fiducia sia alla base delle interazioni digitali.

Risorse consigliate

Domande frequenti

L'Autorizzazione esterna è utilizzata quando si ha bisogno di un controllo a grana fine sulle autorizzazioni di accesso, soprattutto in ambienti complessi o in caso di integrazione con più sistemi. È utile quando si desidera centralizzare la logica di autorizzazione, gestire le autorizzazioni all'esterno o applicare le politiche su vari servizi.

L'Autorizzazione esterna offre diversi vantaggi per la semplificazione e la sicurezza degli accessi, tra i quali la gestione centralizzata dei criteri, l'aggiornamento dinamico dei criteri senza modifiche al codice, il supporto di scenari complessi di controllo degli accessi, la scalabilità su sistemi distribuiti e la possibilità di integrarsi con più fornitori di identità o fonti esterne senza soluzione di continuità.

Sì, un utente può avere più identità esterne. L'Identity Broker supporta le identità federate, consentendo agli utenti di autenticarsi con diversi fornitori di identità e consolidando le loro identità in un unico registro di identità.