貴社に適した暗号化アプローチの選択

会議の場においてデータ暗号化はバイナリと見なされる場合があります。データ暗号化が採用されている場合は企業データは安全であり、そうでない場合は企業のデータは安全ではなく、パニックをもたらします。

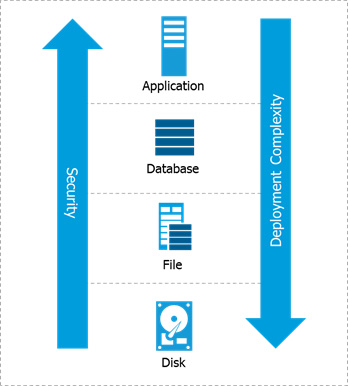

しかし機密データを保護する任務を担うセキュリティチームにとって、現実はそれほど単純なものではありません。大まかに言えばデータ暗号化のタイプは、データ暗号化が通常使用されるテクノロジースタックの4つのレベルに分類されます。

- 1. フルディスクまたはメディア

- 2. ファイルシステム

- 3. データベース

- 4. アプリケーション

一般的に、より低いスタックの暗号化を採用するほど、実装はより単純で煩わしさの少ないものになります。しかし、これらのデータ暗号化アプローチで対処できる脅威の数と種類も減少します。通常、より上位のスタックにある暗号化を採用することで、より高いレベルのセキュリティを実現しより多くの脅威を軽減することができます。

- フルディスク暗号化

- ファイルレベル暗号化

- データベース暗号化

- アプリケーション層での暗号化

フルディスク暗号化(FDE)と自己暗号化ドライブ(SED)は、データがディスクに書き込まれるときにデータを暗号化し、データがディスクから読み取られるときにデータを復号化します。

FDEとSEDの利点:

- 暗号化を展開する最も簡単な方法

- アプリケーション、データベース、ユーザーに対して透過的

- 高性能なハードウェアベースの暗号化

FDEとSEDの弱点:

- 対応する脅威が非常に限られ、ストレージメディアの物理的なダメージに対してのみ保護機能をもたらす

- 高度標的型攻撃(APT)、悪意のある内部関係者、外部の攻撃者に対する保護機能が不足している

- 最小限のコンプライアンス要件のみ満たす

- きめ細かなアクセス監査ログを提供しない

重要なポイント:

- 主流のクラウドプロバイダーはFDEと同等の機能を提供しますが、上記の制限があります。

- FDEは紛失や盗難のリスクが非常に高いノートパスコンに適しています。ただしFDEは、データセンター環境やクラウド環境で直面する最も一般的なリスクには適していません。

詳細:

- 関連するタレスのソリューション:

- CipherTrust 企業向け鍵管理はオンプレミスFDEストレージ用の暗号鍵を安全に管理します。

- クラウドサービスプロバイダー(CSP)が提供する暗号化を使用する場合は、CipherTrust Cloud 鍵管理を使用することでCSPのデータ暗号鍵を制御し、暗号鍵の管理に関するコンプライアンスを強化できます。

ファイルまたはボリュームレベル(通常はデータベースに使用)でデータを暗号化することで、オペレーティングシステムにインストールされているソフトウェアエージェントによってセキュリティ制御を実行します。エージェントはディスクの読み取りと書き込みを傍受し、ポリシーを適用して、データを暗号化するか復号化するかを決定します。成熟したファイルシステム暗号化製品は、特権ユーザーとプロセスを含む強力なポリシーベースのアクセス制御と、きめ細かなロギング機能を提供します。

ファイルレベル暗号化の利点:

• ユーザーとアプリケーションに対して透過的であるため、アプリケーションをカスタマイズしたり、関連するビジネスプロセスに変更を加えたりする必要がありません。

• 構造化データと非構造化データの両方をサポートします。

• 特権ユーザーによる悪用を防ぎ、一般的なコンプライアンス要件を満たす強力なコントロールを確立します。

• きめ細かなファイルアクセスログを提供し、セキュリティインテリジェンスとコンプライアンスレポートに使用されるSIEMシステムによって脅威の検出を高速化します。

ファイルレベル暗号化の弱点:

• 暗号化エージェントはオペレーティングシステムに固有であるため、選択したソリューションがWindows、Linux、Unixプラットフォームを幅広くカバーしていることを確認することが重要です。

重要なポイント:

• 多くの企業や目的にとってファイル暗号化は最適なアプローチです。幅広い保護機能はユースケースの大部分をサポートし、簡単な展開と操作を可能にします。

関連するタレスのソリューションと機能:

•CipherTrust 透過的暗号化は構造化ファイルと非構造化ファイルの暗号化と、強力な特権ユーザーアクセス制御を提供します。

•CipherTrust セキュリティインテリジェンスは、きめ細かなセキュリティログを活用するための堅牢な機能を提供します。

このアプローチによりセキュリティチームは、データベース内のデータの特定のサブセットやデータベースファイル全体を暗号化することができます。このカテゴリーには、複数のデータベースベンダーが提供する透過的データ暗号化(TDE)と呼ばれるソリューションが含まれます。また列レベルの暗号化も含まれます。これは、データベースファイル全体を暗号化する代わりに、ユーザーが暗号化する特定の情報や属性を選択できるようにするデータベース暗号化方式の一種です。

利点:

- 必要不可欠なリポジトリであるデータベース内のデータを保護します。

- 悪意のある内部関係者(場合によっては悪意のあるデータベース管理者)を含む、さまざまな脅威に対する強力な保護手段を確立します。

- 列ごとにデータベースの機密コンテンツを透過的な暗号化します。

弱点:

- TDEを使用すると、あるデータベースベンダーの製品を他のベンダーのデータベースに適用することはできません。

- TDEでは環境内の複数のベンダーデータベースや他の領域にわたる集中管理を実行できません。

- データベースの列またはテーブルのみを暗号化し構成ファイル、システムログ、レポートは暗号化しません。

ポイント:

- TDEテクノロジーにより特定の戦術的要件を満たすことはできますが、さまざまな環境全体でのセキュリティには対処できません。そのため、企業に重大なセキュリティギャップを残す可能性があります。

詳細:

- 関連するタレスのソリューション:

- CipherTrust データベース保護を使用することで、データベース内の機密性の高い列向けのデータ暗号化を統合できます。

- CipherTrust 企業向け鍵管理によりTDE暗号鍵を管理できます。

このアプローチを採用するとアプリケーションロジックが追加され、アプリケーション内のデータの暗号化やトークン化を管理します。

利点:

- データベース内のフィールドなどデータの特定のサブセットを保護します。

- 暗号化と復号化はアプリケーション層で行われるため、データは送信・保存される前に暗号化されます。

- 最高レベルのセキュリティを提供し、悪意のあるDBAやSQLインジェクション攻撃に対する保護機能を発揮します。

- またトークン化により、PCI DSSコンプライアンスにかかるコストと管理コストを大幅に削減できます。

弱点:

- これらのアプローチはアプリケーションと統合する必要があるため、開発作業とリソースが必要となります。

ポイント:

- これらのアプローチは、セキュリティポリシーやコンプライアンスの指令により特定のデータを保護する必要がある場合に最適です。また、トークン化やフォーマット保持暗号化といったさまざまなアプリケーション層での暗号化により、データベースへの影響を減らすようサポートします。

- アプリケーションの導入を簡素化できるよう、十分に文書化された標準ベースのAPIとサンプルコードを備えたソリューションをぜひご覧ください。

詳細:

- 関連するタレスのソリューション:

- CipherTrust Application Data Protアプリケーションデータ保護は、既存のアプリケーションに暗号化を追加するプロセスを簡素化します。

- CipherTrust トークナイゼーションは、トークン化と動的データマスキングを既存のアプリケーションに追加するプロセスを簡素化します。