Darim Rahmatallah

Senior Produktmanager

Was ist Berechtigungsverwaltung?

Bei der Berechtigungsverwaltung wird sichergestellt, dass die Kunden genau das erhalten, was sie gekauft haben, sei es für bestimmte Funktionen, Servicestufen oder Nutzungsgrenzen. Erreicht wird dies durch die Festlegung und Durchsetzung klarer Regeln, die vorschreiben, wer von wo auf was zugreifen und in welchem Umfang er es verwenden darf – sei es von einem bestimmten geografischen Standort oder von einem bestimmten Gerät aus.

Berechtigungsverwaltungsysteme (Entitlement Management Systems, EMS) wie Sentinel von Thales sind das Rückgrat des Prozesses dieser Zugriffskontrolle. Sie automatisieren die Zuweisung und Verwaltung von Zugangsberechtigungen für jeden Kundenauftrag. Sie ermöglichen eine größere Flexibilität bei der Preisgestaltung und den Paktetierungsstrategien, da Sie die Zugangskonfigurationen auf der Grundlage der individuellen Kundenbedürfnisse und der Marktanforderungen leicht anpassen können.

Eine Plattform für die Berechtigungsverwaltung rationalisiert zudem den gesamten Prozess von der Bestellung bis zur Ausführung, wodurch Fehler und manuelle Arbeitsschritte für Ihr Unternehmen reduziert werden. Wenn ein Benutzer eine bestimmte Lizenz erwirbt, stellt das EMS sicher, dass er genau das erhält, was er erwartet, und setzt die Zugriffsbeschränkungen durch, damit die Kunden nur auf das zugreifen können, was sie bezahlt haben.

Wie funktionieren Software-Berechtigungen?

Berechtigungen funktionieren durch die Steuerung von Rechten für jeden einzelnen Teil eines Produktangebots.

Sie verwalten, wer auf ein Produkt zugreifen darf, welche Angebote er nutzen kann und unter welchen Lizenzmodellen, Nutzungsbedingungen oder Standorten der Zugriff geregelt ist. Im Grunde genommen kann jede Art von Zugriff, den Sie in Ihrem Produktangebot aktivieren und deaktivieren möchten, über die Berechtigung gesteuert werden.

Die Berechtigung enthält Einzelheiten darüber, wie der Zugriff des Kunden im Detail geregelt ist.

Berechtigungen überbrücken die Kluft zwischen der Art und Weise, wie ein Produkt verkauft wird und wie es sich für einen Kunden verhält.

Wenn ein Kunde eine Software bestellt, werden die Details in den Geschäftssystemen des Anbieters aufgezeichnet, z. B. in einem CRM oder ERP. Das Berechtigungsverwaltungssystem (Entitlement Management System, EMS) setzt die bestellten Leistungen in Zugriffsrechte um, die in der Berechtigung des Kunden definiert sind. Betrachten Sie einen Berechtigungscode als einen detaillierten Beleg für die Bestellung. Er enthält die Zuordnung von Produkten und Dienstleistungen sowie die Bedingungen dafür, was der Kunde tatsächlich nutzen oder nicht nutzen kann.

Die Berechtigung kann aus einer einzigen Position bestehen, häufiger enthält sie jedoch mehrere Positionen mit unterschiedlichen Zugriffsrechten für mehrere Produkte, Funktionen und Dienstleistungen, die ein Kunde erworben hat. Auf diese Weise wird der Zugriff auf eine Gruppe von Lizenzen gewährt, die der Käufer innerhalb seiner Organisation verteilen kann.

Ein Beispiel: ein Kunde kauft 50 Lizenzen Ihrer Software. 25 dieser Lizenzen ermöglichen den vollen Zugriff auf alle Funktionen, während die anderen 25 einen eingeschränkteren Funktionsumfang bieten. Die Kundenberechtigung zeigt die Zugriffsstufe für jede erworbene Lizenzart an. Dies gibt dem Anbieter eine noch nie dagewesene Kontrolle darüber, was er verkauft, während der Kunde gleichzeitig die nötige Flexibilität bei der Bereitstellung erhält.

Berechtigungen sind nicht nur dazu da, Zugriff auf Ihre Software zu bieten. Sie sind Ihr Tor zur Monetarisierung.

Wenn Sie Ihre Umsätze schnell und in großem Umfang steigern möchten, ist dieses eBook genau das Richtige für Sie.

Wie erschließt das Berechtigungsmanagement die Monetarisierung von Software?

Laut IDC sind Berechtigungsverwaltungssysteme ein zentrales Betriebssystem, das das Wachstum vorantreibt. Das sind die Gründe

Präzision bei Preisgestaltung und Paketierung: Mithilfe von Berechtigungsverwaltung können Sie maßgeschneiderte Softwarepakete mit unterschiedlichen Funktionen und Preisstufen erstellen. So können Sie effektiv auf die verschiedenen Anforderungen von Unternehmenskunden eingehen und größere Marktanteile erobern.

Mit Berechtigungssystemen können Sie den Zugriff auf Funktionen aufgeschlüsselt nach Benutzern oder Kunden genau verfolgen und verwalten. So können Sie die Kosten auf der Grundlage bestimmter Nutzungskennzahlen berechnen, wie z. B. der Anzahl der verwalteten Projekte oder der genutzten Funktionen. Ein Basistarif kann beispielsweise Zugang zu den wichtigsten Funktionen bieten, während ein Premium-Tarif erweiterte Analyse- und Berichtsfunktionen freischaltet.

Monetarisierung von Updates und Upgrades: Durch den Einsatz dieser Systeme können Unternehmen den Zugang zu neuen Funktionen oder Updates auf zahlende Abonnenten beschränken und so einen starken Anreiz für die Nutzer schaffen, ihr Abonnement zu aktualisieren oder beizubehalten. Diese Strategie trägt nicht nur dazu bei, zusätzliche Einnahmen zu generieren, sondern sorgt auch dafür, dass die Kunden motiviert sind, sich weiterhin mit dem Produkt zu beschäftigen und von seinen neuesten Funktionen zu profitieren. Darüber hinaus kann dieser Ansatz die Kundenzufriedenheit erhöhen, indem er ihnen einen kontinuierlichen Mehrwert und Zugang zu den aktuellsten Funktionen bietet.

Sorgen Sie für mehr Verlängerungen und steigern Sie das Upselling mit Erkenntnissen darüber, wie Kunden Ihre Software nutzen. Berechtigungsverwaltungssysteme sammeln Daten darüber, wie Nutzer mit den Produkten interagieren, die sie bei Ihnen gekauft haben. Sie liefern klare Erkenntnisse darüber, was Ihre Kunden gekauft haben, wie die Vertragslaufzeiten (Ablauf) aussehen und wie häufig die entsprechende Software genutzt wird. Sie müssen nicht länger Vermutungen darüber anstellen, welche Ihrer Kunden Ihre Produkte aktiv nutzen. Auf diese Weise können Sie die Entwicklung der Kundenbereitstellungen verfolgen, um zu verstehen, wo Sie Upselling und Cross-Selling betreiben können, um Ihre Einnahmen zu maximieren. Sie helfen Ihnen auch dabei, mögliche abwanderungswillige Kunden zu identifizieren, um so die Verlängerungsraten verbessern zu können.

Kurz gesagt, die Berechtigungsverwaltung gibt Ihnen die Werkzeuge an die Hand, um ein flexibleres und benutzerfreundlicheres Monetarisierungssystem für Ihre Software zu schaffen, das Ihnen letztendlich hilft, mehr Wert aus Ihrem Produkt zu schöpfen.

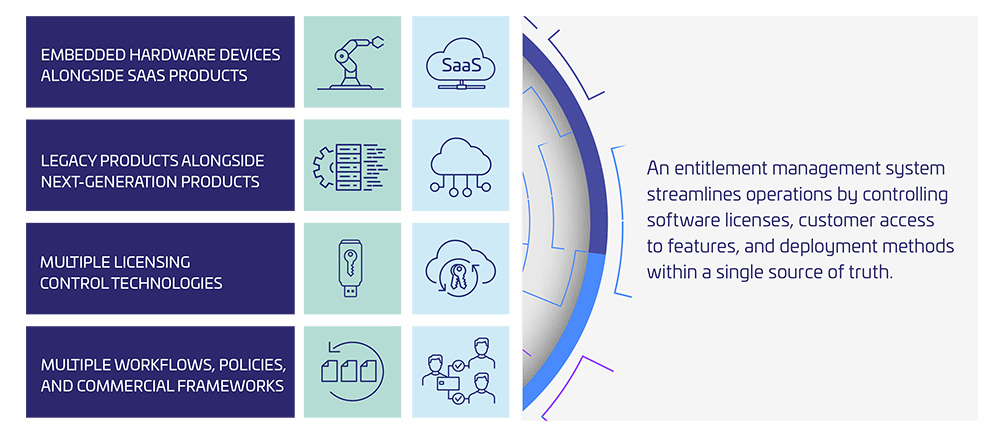

Die Bedeutung der Verwaltung von Berechtigungen in komplexen Umgebungen

Die Mechanismen von Zugriffsverwaltung und Fulfillment können je nach Produkt unterschiedlich sein, sogar innerhalb desselben Unternehmens. Diese Herausforderung tritt immer wieder in Großunternehmen auf, kann aber auch kleinere Unternehmen betreffen, die in unterschiedlichen Umgebungen arbeiten. Ein medizinisches Unternehmen, das seine Software sowohl in ein Gerät integriert als auch als Download auf Hardware von Drittanbietern anbietet, wird unabhängig von seiner Größe mit komplexen Zugangs- und Fulfillment-Bedingungen konfrontiert.

Inkonsistente Prozesse werden noch deutlicher, wenn Sie zu einem As-a-Service-Geschäftsmodell übergehen, das mehrere Bereitstellungs-, Lizenzierungs- und Umsatzmodelle umfasst. So wird beispielsweise ein Unternehmen, das traditionell Softwarelizenzen gegen eine einmalige Gebühr verkauft hat, bei der Umstellung auf ein abonnementbasiertes Modell auf betriebliche Herausforderungen stoßen.

Die Komplexität wird noch verstärkt, wenn Sie durch Fusionen und Übernahmen gewachsen sind.

Wenn eine der oben genannten Bedingungen eintritt, ist es praktisch selbstverständlich, dass die verschiedenen Produkte getrennte Aufzeichnungssysteme und Fulfillment-Verfahren haben werden. Diese Lücken werden in der Regel durch die Verwaltung von Softwarezugriff und Fulfillment über manuelle Prozesse sowie durch Spreadsheets zur Verfolgung der Zugriffsberechtigungen geschlossen.

Solche manuellen Umgehungen bergen das Risiko von Fehlern und Komplikationen, wie z. B. Über- oder Unterlizenzierung, ungenaue und verpasste Verfalls- und Verlängerungsdaten oder eine ungenaue Produktausführung. Dies wirkt sich sowohl negativ auf die Betriebskosten als auch auf das Kundenerlebnis aus.

Die Einrichtung einer Berechtigungsinfrastruktur vereinfacht die Art und Weise, wie Ihre Kunden mit Ihnen Geschäfte machen, unabhängig davon, wie komplex Ihre Produkte sind. Mit Systemen zur Berechtigungsverwaltung können alle Ihre Produktangebote, Bereitstellungstypen und Konfigurationen mit außerordentlicher Präzision verwaltet werden, was Ihnen die vollständige Kontrolle über den Kundenzugriff ermöglicht, die Fulfillment-Prozesse rationalisiert und eine organisierte Aufzeichnung der Produktnutzung Ihrer Kunden erstellt.

Berechtigungsverwaltung rationalisiert den Betrieb

Wahrscheinlich verkaufen Sie nicht mehr nur ein einziges On-Premises-Softwareprodukt mit einer unbefristeten Lizenz. Cloud-Transformation und die steuerlichen Vorteile von wiederkehrende Einnahmen haben das geändert. Heute bieten Sie eine Vielzahl von Produkten mit unterschiedlichen Lizenztypen, Preismodellen und Bereitstellungsmethoden an - oder haben vor, diese anzubieten.

Eine solide Geschäftsstrategie treibt diesen Wandel voran: Ihre Produkte sind leistungsfähiger, leichter zugänglich und besser auf die Erwartungen der Kunden abgestimmt. Und letztendlich wollen Sie das Wachstum fördern und den Umsatz steigern.

Doch was in der Strategiesitzung gut aussah, kann sich im Betrieb zu einem Albtraum entwickeln. Berechtigungssysteme ermöglichen eine optimierte Verwaltung und Verteilung von Softwareprodukten, -funktionen und -diensten – unabhängig davon, wie komplex Ihr Angebot ist. Sie unterstützen eine automatisierte Bereitstellung, Erfüllung und autorisierte Nutzung, was zu einem reibungsloseren Betrieb und einem besseren Kundenerlebnis führt. Das System bietet auch eine Feedback-Schleife mit kritischen Nutzungsdaten, die es den Unternehmen erleichtert, kundenorientiert zu handeln. Laut IDC sind Berechtigungsverwaltungssysteme tatsächlich ein zentrales Betriebssystem, das das Wachstum vorantreibt.

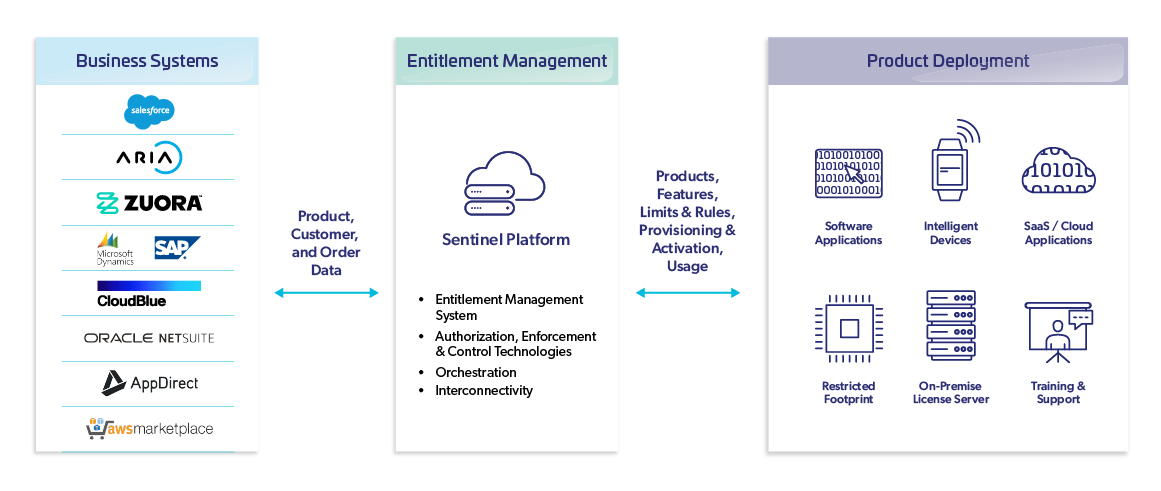

Das Berechtigungsverwaltungssystem schlägt die Brücke zwischen den geschäftlichen Belangen Ihres organisatorischen Ökosystems – Umsatz, Aufträge und Kundenangebote – und produktbezogenen Aspekten - den Merkmalen und Spezifikationen von Produkten und Angeboten. Das Berechtigungssystem ist zwischen diesen beiden Polen angesiedelt.

Das Berechtigungsverwaltungssystem sollte sich nahtlos in das Ökosystem integrieren. Doch allzu oft stellen die Unternehmen fest, dass dies nicht der Fall ist. In rudimentären Systemen sind die Berechtigungen in der Regel auf die Geschäftssysteme abgestimmt. Dadurch entsteht eine Lücke zwischen den Berechtigungsverwaltungsfunktionen und den Produkten.

Die Produktseite muss sich aller Optionen und Funktionen bewusst werden, die die Kunden wünschen. Die Abhängigkeit der Produktentwicklung von wirtschaftlichen Vorgaben wird zu groß.

Alternativ sind typische, selbst entwickelte Berechtigungsverwaltungssysteme oft stärker mit den Produkten verbunden. In diesem Szenario müssen kommerzielle Systeme jede Variante eines Produkts manuell definieren, was zu einer Zunahme der SKU führt. Diese Praxis schränkt nicht nur die Flexibilität bei der Paketierung ein, sondern führt auch zu einer übermäßigen Komplexität innerhalb des CRM- oder IT-Systems. Dies wiederum belastet die operativen Teams, die nicht die Kapazität haben, eine Vielzahl von Paketen oder Einzelposten zu verwalten. Dies kann dazu führen, dass Dritte zur Anpassung des Systems hinzugezogen werden müssen, da es zunehmend unhandlich wird.

Stattdessen trennt ein Berechtigungsverwaltungssystem für Software all diese kritischen Aktivitäten und zentralisiert sie in einer einzigen Plattform. Die richtige Berechtigungsverwaltungslösung ist von Grund auf so konzipiert, dass sie die Lücke zwischen Ihren Produkten, Ihren Back-Office-Systemen und Ihren Kunden durchgängig schließt.

Die Berechtigungen für Thales Sentinel unterscheiden sich von den eher statischen Berechtigungen, die Sie in Abrechnungs-, CRM- und ERP-Systemen wie SAP vorfinden, da sie Änderungen der Kundenberechtigungen während der Zeit widerspiegeln, in der der Kunde Zugriff auf das Produkt hat. In diesen anderen Systemen sind "Berechtigungen" eine statische Aufzeichnung dessen, worauf der Kunde im Rahmen seines Einkaufs zugreifen kann. Eine typische Kundenberechtigung enthält möglicherweise Garantien, Dienstleistungen oder anfängliche Abonnementkonfigurationen, die sich im Laufe der Zeit nicht ändern können. Die Art und Weise, wie eine Organisation oder eine Person auf ihre Produkte zugreifen möchte, ändert sich jedoch. Daher spielen Berechtigungsverwaltungssysteme wie die Sentinel Platform von Thales, die den Zugang zu dynamischen Kundenberechtigungen orchestrieren, eine entscheidende Rolle bei der Rationalisierung der Abläufe in modernen Softwareunternehmen.

Vier wichtige Vorteile von Berechtigungsverwaltung für Ihr Unternehmen

1. Maximierung des Umsatzes durch flexible Preisgestaltung, Paketierung und Lizenzierung

Berechtigungsverwaltung ist der grundlegende Rahmen, der es jedem Unternehmen ermöglicht, kreative Ansätze zur Preisgestaltung und Paketierung von Produkten oder Dienstleistungen umzusetzen.

Mit diesem System können Unternehmen ihre Produkte und Dienstleistungen flexibel und effizient bündeln und gleichzeitig sicherstellen, dass die Kunden nur die benötigten Leistungen abrufen und bezahlen. Diese Fähigkeiten sind entscheidend für die Umstellung von Geschäftsmodellen, die Erschließung neuer Einnahmequellen und die Schaffung von Flexibilität bei der Markteinführung.

Wenn Unternehmen kein System für die Verwaltung von Berechtigungen haben, müssen sie sich bei der Änderung ihres Softwareangebots auf ihre Entwicklungsteams verlassen. Dies kann frustrierend und zeitraubend sein, da sie ständig mit den Ingenieurteams kommunizieren, um ihre Produkte zu optimieren. Darüber hinaus kann dieser Ansatz die Anpassungsfähigkeit und den Wettbewerbsvorteil von Unternehmen, die mit den Veränderungen auf dem Markt Schritt halten wollen, einschränken, da die Abhängigkeit von der Technik ihre Flexibilität und ihre Fähigkeit, schnell zu reagieren, beeinträchtigen kann.

Mithilfe von Berechtigungsverwaltung können Sie Ihre Preismodelle und Pakete auf einfache Weise anpassen. Das spart nicht nur Zeit und Ressourcen, sondern ermöglicht auch ein nachhaltiges Wachstum, da sie für Ihre Zielgruppe relevant und attraktiv bleiben.

2. Optimierung von Software-Fulfillment und -Bereitstellung

Softwareanbieter sehen sich häufig mit Hindernissen bei der Erfüllung und Bereitstellung ihrer Produkte konfrontiert. Dies gilt insbesondere für Unternehmen, die Geräte und Software verkaufen bzw. von einem Umsatzmodell auf der Grundlage von unbefristeten Lizenzen zu einem Modell mit wiederkehrenden Lizenzen übergehen oder die verschiedene Bereitstellungsoptionen anbieten (On-Premises, Cloud und Hybrid). Die manuelle Eingabe ist in diesen Fällen die beste Lösung, sorgt aber oft für Verzögerungen und Fehlern, was zu frustrierten Kunden und Umsatzeinbußen führt.

Die Berechtigungsverwaltung löst eine Reihe von automatisierten Arbeitsabläufen aus, wenn ein Kunde einen Auftrag erteilt. Die integrierten Systeme (Abrechnung, CRM, Berechtigungsverwaltung) arbeiten zusammen, um die Bestellung schnell zu bearbeiten, die erforderlichen Lizenzen zu generieren und das Produkt für den Kunden bereitzustellen und auszuführen.

Dies gewährleistet nicht nur Kundenzufriedenheit, sondern optimiert auch Ihr Modell wiederkehrender Umsätze. Verabschieden Sie sich von manuellen Prozessen und begrüßen Sie die automatisierte Effizienz.

3. Nutzungsanalysen für das Erzielen von Wachstum anwenden

Wie bereits erwähnt, zeichnet das Berechtigungsverwaltungssystem jede Bereitstellung, Aktivierung, Stornierung, Übertragung, Aktualisierung oder Erneuerung einer Berechtigung auf und ermöglicht so durchgängige Transparenz.

Durch die Verwendung der Nutzungsdaten im System werden wertvolle Einblicke in das Nutzerverhalten gewonnen und Produktteams können ihre Roadmaps so zu gestalten, dass sie bei den Nutzern Anklang finden. Dieser datengesteuerte Ansatz kann zu effektiveren Designentscheidungen und einem besseren Gesamterfolg des Produkts führen.

Auch Vertriebs- und Customer-Success-Teams können von der berechtigungsbezogenen Nutzungsanalyse profitieren. Sie können Upselling- und Cross-Selling-Möglichkeiten erkennen und proaktiv mit abwanderungswilligen Kunden zwecks einer Verlängerung in Kontakt treten. Unternehmen, die diese Daten nutzen, können ihr Kundenerlebnis verbessern und den Umsatz steigern.

4. Verbessern Sie die Sichtbarkeit von Kunden und Partnern

Berechtigungsdaten sind nicht nur für Sie von Vorteil. Sie ermöglichen außerdem vollständige Transparenz für Ihre Kunden und Partner.

Einzelne Kunden können ihre eigenen Aktivitäten ganz einfach messen und bewerten, was ihnen dabei hilft, Kontingente und Grenzen festzulegen, um sicherzustellen, dass es nicht zu einer Überbeanspruchung kommt.

Die IT-Teams eines Unternehmens können von einem allgemeinen Überblick über das gesamte Unternehmen profitieren, um zu verstehen, wo und wie die Produkte eingesetzt wurden, und um die Berechtigungsquote im Vergleich zum Verbrauch zu messen.

Partner können ihre eigenen Kunden- und Vertriebskanäle selbständig überwachen, Lagerbestände verwalten und ihre erfolgreichsten Produkte und Pakete identifizieren.

Ihre Software ist der Schlüssel zu wiederkehrenden Einnahmen

Lassen Sie kein Geld liegen. Haben Sie Schwierigkeiten, den Wechsel zu vollziehen?

Dieser Leitfaden zeigt Ihnen, wie Sie neues Wachstum freisetzen können.

Best Practices für die Berechtigungsverwaltung

Dies sind die Best Practices eines Berechtigungsveraltungssystems:

- Ein System, das den Kundenlebenszyklus einschließlich kommerzieller und nichtkommerzieller Ereignisse berücksichtigt. Testversionen, Abonnements, Verlängerungen, Upgrades, Kündigungen usw.

- Funktionalität zur Abdeckung des gesamten Spektrums von Geschäfts- und Lizenzierungsmodellen. Nutzung, nutzungsbasierte Abrechnung, gestaffelt, gleichzeitig usw.

- Ausgeprägte Fähigkeit zur Anpassung an sich verändernde Unternehmensstrukturen. Neue Produkte, Geschäftsmodelle, Funktionen usw.

- Unterstützung für mehrere Bereitstellungsarten. Cloud, on-premises und hybrid.

- Fähigkeit zur Unterstützung von XaaS (anything-as-a-service). Monetarisieren Sie jedes Produkt, das Sie haben, wo auch immer es verwendet wird.

- Starke Durchsetzungsmöglichkeiten. Sicherstellung der Einhaltung der Regeln und Bedingungen für den Zugang zu Berechtigungen.

- Leistung in großem Maßstab. Konzipiert für die Bereitstellung im großen Maßstab sowie in Unternehmen.

- Gut durchdachte Integration. Wenig Code, sofort einsatzbereite Konnektoren, Webhooks und Ereignisse.

- Zuverlässiger SLA. Ein System, das immer verfügbar, gut gewartet und sicher ist.

- Die Möglichkeit, ein Implementierungsteam einzusetzen. Maximieren Sie den Wert der Lösung, indem Sie das Fachwissen und die Erfahrung eines engagierten Teams nutzen.

Entwicklung vs. Kauf eines Berechtigungsverwaltungssystems

Laut IDC wenden sich immer mehr Software-Anbieter Lösungen für die Berechtigungsverwaltung von Drittanbietern zu, wie z. B der Sentinel Platform von Thales. Hier sind die wichtigsten Gründe dafür:

Zeit- und Kosteneinsparungen

Ein Berechtigungsverwaltungssystem von Grund auf zu entwickeln, erfordert umfangreiche Ressourcen, einschließlich qualifizierter Entwickler, Projektmanagement, Tests und laufender Wartung. Diese Anforderungen erhöhen die Anfangsinvestitionen und lenken wertvolle Zeit und Aufmerksamkeit von Ihren zentralen Geschäftszielen ab.

Funktionsweise

Ein selbst entwickeltes Berechtigungsverwaltungssystem verfügt möglicherweise nicht über die erforderliche Tiefe und Breite der Funktionen. Der Einsatz eines bewährten Berechtigungsverwaltungssystems eines Drittanbieters rationalisiert alles von der Erstellung und Implementierung von Berechtigungen bis hin zum Software-Fulfillment und der Durchsetzung von Compliance, unabhängig davon, ob Sie diese in der Cloud, vor Ort oder in hybriden Szenarien bereitstellen.

Skalierbarkeit

Wenn sich Ihr Unternehmen weiterentwickelt und expandiert, können die Grenzen eines selbst entwickelten Systems schnell deutlich werden. Die digitale Welt verändert sich rasant. Es ist fast unmöglich, vorherzusehen, welche neuen Produkte Sie in Ihr Portfolio aufnehmen werden, wie und wann Sie Ihre Geschäftsmodelle weiterentwickeln müssen und wie stark die Nutzung Ihres Produkts zunehmen wird.